万因何被盗来看看链上细节

2022年6月9日,做市商Wintermute透露,乐观派发给其做市的2000万OP代币被黑客盗取。两周前,乐观基金会聘请温特穆特为其在中央交易所上市的OP代币提供流动性。作为协议的一部分,温特穆特获得了2000万英镑的OP贷款。

2000万OPs将部署在Wintermute的优化钱包中。当Wintermute向乐观小组发送钱包地址时,它会发送Wintermute已经在主网络上部署了一段时间的Gnosis安全多签名钱包地址。Wintermute在这里犯了一个严重的错误,因为控制Gnosis安全多签名钱包不能保证控制EVM兼容链的同一个地址。

用户通常认为,他们可以在以太坊上访问的任何账户也可以在其他EVM连锁店上访问。这通常适用于外部拥有的账户(也称为非合同账户)。这不一定适用于智能合约帐户。可以在不同链上的相同地址使用完全不同的代码创建合同,从而导致完全不同的所有者。

EVM地址分为EOA(外部拥有的帐户)和CA(合同帐户)。获取合同地址有两种方式:

CREATE new_address = hash(发件人,随机数)

CREATE2 new_address = hash(0xFF,sender,salt,字节码)

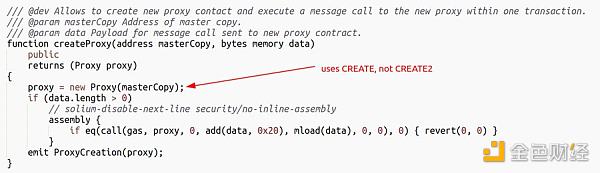

与CREATE2不同,CREATE创建的协定地址不基于用于创建协定的代码,而只基于创建者地址的nonce。

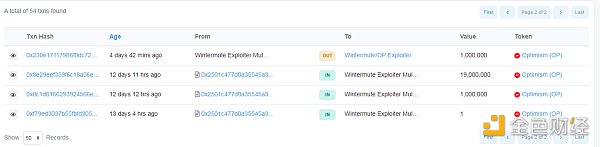

1.13天前,乐观派团队从0x25地址测试向Wintermute发送了一个OP,并发送到乐观派团队的地址0x4f。

https://optimistic.etherscan.io/tokentxns? a = 0x 4 F3 a 120 e 72 c 76 c 22 AE 8万因何被盗来看看链上细节02d 129 f 599 BF DBC 31 CB 81 amp;p=2

2.12天前,乐观派团队分两批给温特穆特送去了1900万OPs和100万OPs。

直到现在,温特穆特还没有意识到他们没有控制这个地址。

3.温特穆特灵知安全多标志钱包创建于561天前,

多合同地址为0x 76 e 2 CFC 1 F5 FA 8 F6 a5 B3 FC 4c 8f 4788 f 0116861 f9b。

根据合约代码(https://ethers can . io/address/0x 76 e 2 cf C1 f 5 f 8 f 6 a5 F3 C4 f 4788 f 0116861 f9b # code),CREATE创建的多重签名不是CREATE2。

多签钱包的地址是0x4f。

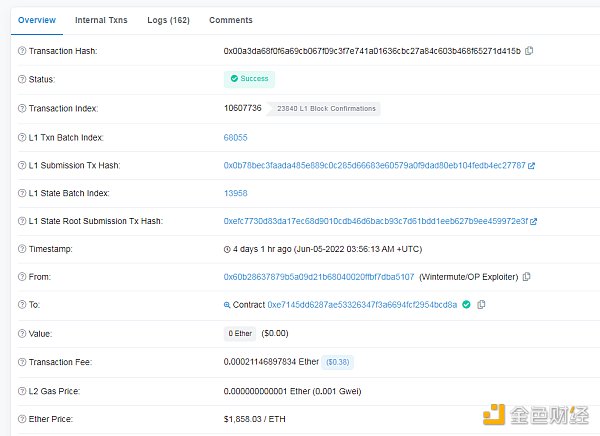

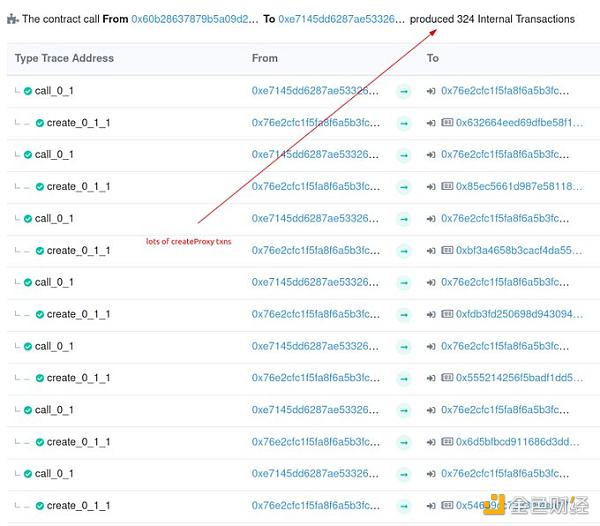

4或4天前,攻击者将旧的安全工厂部署到optimization。

并开始反复触发create函数在L2上创建多个签名,从而在乐观上控制0x4f地址。

https://optimistic . ethers can . io/tx/0x 00a3da 68 f 0f 6a 69 CB 067 f 09 C3 f 7 e 741 a 01636 CBC 27 a 84 c 603 b 468 f 65271d 415 b #内部

正如Kelvin Fichter所说,这一事件并不是乐观或Gnosis Safe中任何漏洞的结果,而是多链之前的Gnosis Safe旧版本中所做的(合理的)安全假设的结果。

本文来自网络,不代表币圈之家立场,如有侵权请联系我们删除,转载请注明出处:https://www.110btc.com/qukuai/10289.html

微信咨询

微信咨询